“小龙虾”风险高发!魔方安全 OpenClaw 专属防护方案来啦!

近期,开源AI智能体框架 OpenClaw(社区昵称“小龙虾”)迅速走红。因其能直接操控文件系统、执行命令和调用API,被赋予了极高的系统权限,能够自动写代码、整理文件、操作网页等,被视为新一代“数字员工”。

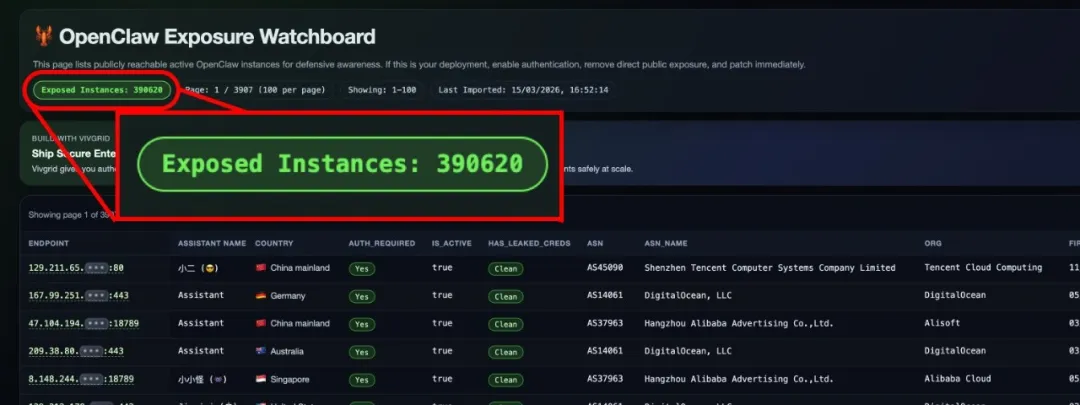

但火爆背后,安全危机也已全面爆发!全球近 40万台 实例暴露在互联网,63% 存在可利用漏洞,更引发 "ClawHavoc" 供应链攻击事件!

企业数据、服务器权限正面临前所未有的威胁!

▍警惕!

OpenClaw “小龙虾” 风险正在逼近!

1.端口"裸奔":漏洞直接 “开门迎客”

▶ 默认配置=给攻击者留后门?

OpenClaw 默认监听 18789 端口,许多用户部署时未改端口、未设防火墙;

黑客可在秒级内通过暴力破解或未授权访问,直接接管设备!

▶ 高危漏洞=Root 权限送上门?

旧版本存在认证绕过与远程代码执行(RCE)漏洞;

一旦被利用,攻击者可窃取数据、植入后门,甚至控制整台服务器。

▶ 内网穿透=扩大攻击面?

为方便远程使用,随意映射管理端口到公网,等于主动“引狼入室”。

2.Skills 插件:便利背后的“隐形炸弹”

作为OpenClaw核心生态,Skills插件暗藏巨大隐患:

恶意插件泛滥:第三方市场约12% 插件含恶意代码。可能伪装成 “加密钱包追踪”“网页摘要” 工具,窃取 API Key、环境变量,甚至开启反向 Shell;

权限滥用无底线:插件默认继承宿主高权限,恶意 “文件整理” 插件可瞬间删除核心业务数据,AI 自主执行,察觉时已造成不可逆破坏。

3.仿冒网站:真假难辨的钓鱼陷阱

低成本批量造假:攻击者注册海量仿冒域名,深度模仿官方图标、名称、关键字,关停后快速换域名“死灰复燃”;

线下引流难防范:通过纸质文件二维码、社交平台引流,传统安全工具难以监测,员工极易误触中招。

4.新型AI攻击:看不见的“指令注入”

攻击者利用间接提示词注入,在网页嵌入隐藏指令,诱使 AI 自动执行外传文件、敏感操作等指令,攻击隐蔽性极强,常规防护完全失效。

......

专项防护方案:魔方安全如何应对OpenClaw“小龙虾”风险?

魔方安全攻击面管理产品已上线 OpenClaw 风险检测插件!针对 OpenClaw “小龙虾” 风险,构建“发现—监测—处置”全流程闭环,筑牢 AI 智能体安全防线!

【老用户福利】直接运行插件,一键排查“小龙虾”安装情况,立刻为您的智能体做个深度“体检”!

【新用户专享】欢迎联系魔方安全,立即申请 PoC 测试,抢先体验安全护航。

▍一、资产发现:OpenClaw风险暴露面监测

全网资产测绘:分布式扫描引擎,定期探测企业公网IP段及云端资产,识别18789端口及自定义端口;

指纹定位:HTTP Header/Banner识别,精确精准识别 OpenClaw 实例;风险看板:实时展示实例清单+漏洞关联+暴露面评分,高危风险优先处理;即时告警:新增未授权实例/端口变更,第一时间通知安全管理员。

针对性加固锦囊

▶ 端口隐匿:

禁用默认 18789 端口,更换自定义高位端口,防火墙仅放行信任管理 IP;

▶ 网络隔离:

Docker 容器化部署,零信任网关 + 多因素认证(MFA),严控公网访问;

▶ 沙箱防护:

强制开启文件系统沙箱,限制 AI 仅能读写指定目录,拦截敏感路径访问。

▍二、Skills 插件治理:从源头防控风险

1.技能来源审查:

白名单机制:企业环境仅允许安装官方或内部自研 Skills,禁止直接从不可信的第三方市场安装;

静态代码分析:引入安全扫描工具,将其封装为 CI/CD 流程的一部分,自动审计插件代码,检测硬编码密钥、恶意Shell命令等特征。

2.最小权限原则:

权限剥离:为不同的 Skills 创建独立的运行上下文,仅授予其完成任务所需的最小权限(如只读权限、特定API调用权);

人工确认机制:对于高风险操作,需人工二次授权后方可执行。

▍三、仿冒域名全域防御:7×24小时精准阻击

1.发现识别:全渠道实时监测

爬虫、域名反查、第三方数据联动,7×24 小时扫描仿冒域名、APP、公众号、小程序,多维度精准匹配识别。

2.风险研判:AI+专家人工研判

AI研判结合安全专家二次校验风险,过滤误报,确保预警真实有效。

3.处置闭环:快速下架处置

联合注册商、解析商等渠道,快速关停仿冒站点。

4.能力内化:员工安全赋能

季度钓鱼演练、专项识别培训、典型案例复盘,提升全员防钓鱼实战能力。

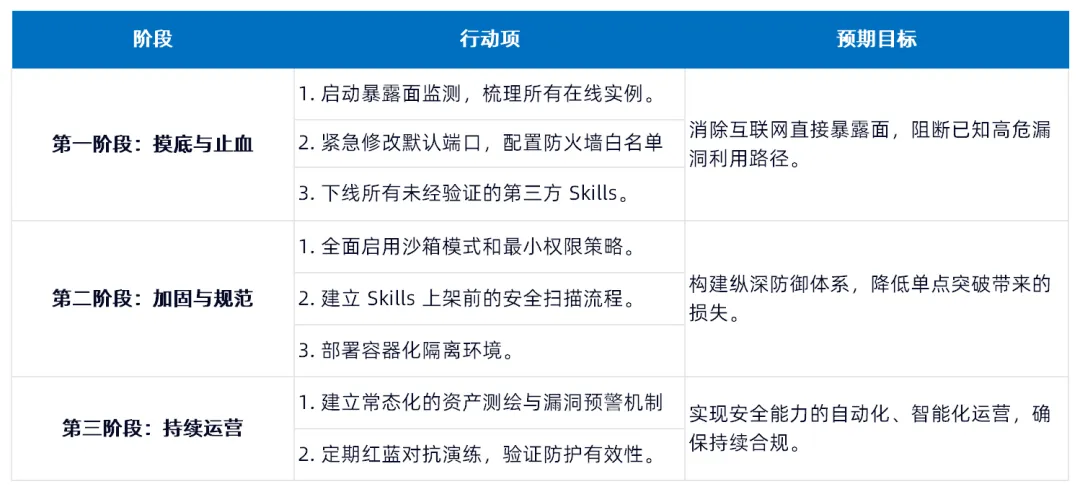

▍四、OpenClaw安全防护实施路线图建议

OpenClaw 代表了 AI 智能体的发展方向,但其安全盲区不容忽视,企业可以在享受 AI 红利的同时,有效规避“裸奔”风险,确保业务连续性与数据安全。

魔方安全深度融合AI与安全实战能力,通过自研的AI指纹识别、漏洞情报理解与动态优先级引擎,快速识别OpenClaw等新型影子资产,智能聚焦高危风险,助力企业打造“可管、可控、可闭环”的智能体安全管理体系。

特别提示:参考国家互联网应急中心及工信部最新发布的“六要六不要”建议,绝对不要在日常办公电脑或存有核心数据的宿主机上直接部署 OpenClaw,物理隔离或专用虚拟机是最后的底线。